新科技速遞

近年有不少關於IoT設備安全漏洞的新聞,尤其黑客可通過IP攝影機鏡頭,監察別人家居或公司活動,令人不寒而慄。

上星期Androidpolice.com 網站報導,一位歐洲小米智能攝影機的用戶,接收到陌生人家居的影像,傳送到他的Google Nest Hub設備上。

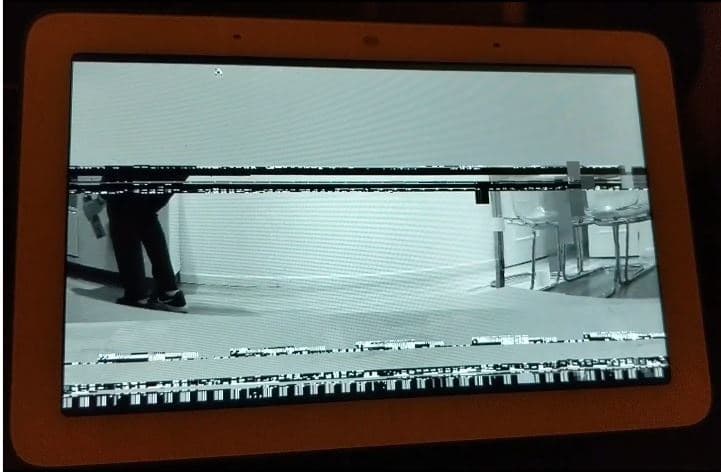

據報用戶收到的影像,包括了牀上熟睡嬰兒,坐在椅子上老人,陌生人客飯廳的影像等。消息發佈後,Google暫停了Google Home 和 Assistant對小米裝置連結,直至徹底查明及解決事件為止。

據用戶Dio-V在Reddit網站發佈影片及資料,他所使用小米的米家1080p 智能IP安全攝錄影機,同時連接到Google賬號上,透過家居Google Nest Hub設備,以直播攝錄機影像。

不過安裝完成後,米家攝錄影機並未能接收自已家中情況,反而播放隨機一些黑白影像,包括了上述片段。用戶表示這是全新郵購的小米IP Cam,而軟件亦是最新。影像上顯示的時間,有可能是在不同的時區傳送到他家中,亦有可能是設備商測試影像圖,不過一切仍未經小米或Google核實。

事發兩天後,上周五Google表示正在與小米,硏究解決方案,但同時亦會關閉Google智能家居跟小米設備連結。

小米公司亦公佈了事件的原因,是在十二月二十六日的軟件更新中,本為增強設備直播功能,卻引入問題。這次事故的出現十分罕見,而亦從未在小米任何的設備上出現過。目前的軟件已經修改了錯誤,而會進一步跟進和Google連接的問題。

無獨有偶,美國西雅圖智能家居和IP Cam生產商Wyze,十二月亦爆出了安全事故。他們的MySQL和ElasticSearch 客戶數據庫,直接連至網上,引至二百萬多用戶資料外竊,包括用戶電郵資料,攝影機的IP地址,Wi-Fi的SSID , 甚至跟其他家居設備如Alexa,Google Assistants等連接資料。

Wyze 公司表示在十二月上旬,他們希望更有效地連接內部資訊,改變了數據庫的網絡架構,員工可能不小心删除安全恊議,引至資料外漏。黑客如利用這些資料,包括用戶的加密証書,Wyse 的API及IP 地址,有機會可以在互聯網任何的角落,利用視像窺探用戶的家居狀況,事態可能會十分嚴重。最快的補救方法,最好是用戶更改密碼及加密証書,重新連接其他設備。

十二月初,美國FBI亦曾針對IoT的安全發出呼籲,包括更改默認的賬號和密碼,和禁止IoT手機App 讀取用戶資料等。

鑑於目前臨臨種種的IoT產品,可能以用戶未知的方式蒐集資料,再傳送至生產商或以外的其他地方,用戶應該小心保護自己的私隱。

FBI提倡分格家居Wi-Fi網絡,IoT設備應和主要的電腦、手機等網絡分開,配置在獨立網絡運行,減低竊取用戶私隱機會。

其實在一般家居的路由器中,已可使用vLAN功能,家居網絡一分為二或更多,手機、電腦等裝個人資料的設備,放在同一網絡內,而IoT 設備如Alexa,Google Assistants或小米設備等,則分隔配置另一網絡運行。

此外亦盡量更改IoT默認密碼,密碼跟其他設備不要一樣。不少IoT設備亦會同時推出手機App,用戶也要小心管理這類Apps使用權限,檢查或拒絕提供個人資料,例如用戶的地址簿等。

作者:梁定康(Andy Leung),網絡工程師,負責亞太區企業之網絡及保安設計。