[新科技速遞] [網絡保安]

工業控制系統成黑客攻擊目標,營運科技(Operation Technology,OT)安全受威脅非一朝一夕的問題,初期集中在國家級攻擊,OT系統一般由工程人員管理,缺乏保安意識,不過一旦入侵後果可大可小。

2010年,Stuxnet入侵伊朗核電設施破壞離心機,病毒據說是以色列和美國共同設計。此後,不少公共設施相繼被入侵,2013年伊朗黑客反攻入侵紐約的水壩,密西根州立大學研究員成功入侵100支交通燈;公共設施安全到關注。2015年,烏克蘭國家電力部門又受駭客攻擊,導致了大停電,烏克蘭指攻擊來自俄羅斯。

2016年可算是OT系統攻擊的分水嶺, Mirai物聯網殭屍病毒大規模爆發,DDoS攻擊肆虐,其後多家國際機構又受到勒索軟件攻擊,黑客發現OT攻擊有利可圖;2016年Petya勒索軟件爆發,馬士基航運(Maersk)、默克藥廠(Merck)以及多家機構相繼淪陷,企業關注OT系統安全。

隨著勒索軟件功能增強,trisis/triton和ekans勒索軟件肆虛,2020年本田車廠受攻擊;2021年美國最大燃油管道系統Colonial Pipeline受攻擊影響能源供應,事件導致美國燃油短缺;最人駭人聽聞是美國坦帕灣(Tampa Bay)水務系統入侵事件,黑客企圖大幅提高氫氧化鈉濃度達100倍,可能毒殺數以千計市民。

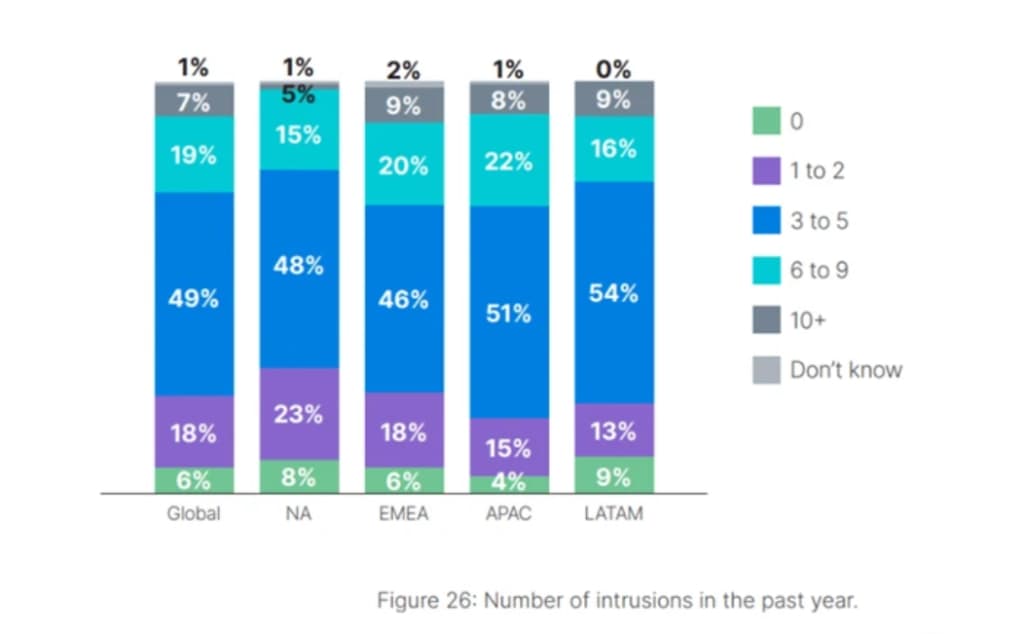

八成OT遭入人侵

香港的公共事業和工控系統,亦不能獨善其身。Fortinet發表《2022 亞洲營運科技與網絡安全狀況報告》;工業控制環境繼續成為網絡犯罪份子目標,香港有86%營運OT系統的機構,過去12個月遭入侵,報告揭示了廣泛的工業安全漏洞。

Fortinet 東南亞與香港資訊安全總監鄺偉基指,隨著IT和OT系統融合,OT工業系統傳統上與IT和企業網絡氣隔封閉(Air-gapped),但隨著兩類基礎設施互相整合,成為一項風險因素。隨著工業系統連接起互聯網,變得更容易從任何地方存取,機構攻擊面顯著增加。

OT系列生命周期非常長,系統安裝後也不會經常更新和填補漏洞,更容易成為攻擊目標,只有12%香港受訪者能從中央監控所有OT設備。

鄺偉基指,香港機構面對三大攻擊,分別是網絡釣魚電郵、惡意程式及手機保安漏洞,入侵令56%受訪機構中斷營運。不過最頭痛還是勒索軟件,約有64%機構最擔心勒索軟件攻擊OT系統。

鄺偉基表示:「部分OT停頓不單影響業務,甚至可導致人命損傷,86%受訪者表示,受攻擊後需至少數個小時恢復正常服務,21%更表示需時數天恢復。傳統上OT和IT在管理分開,OT注重效率和持續運作,對於安全性要求較低,導致更為脆弱,令黑客有可乘之機。」

高可視度有利防禦

機構必須對保護OT系統有整體性思維,隨著越來越多工業系統連接到網絡,零信任存取方案可確保任何沒有合適憑證和權限的用戶、裝置或應用均不能存取關鍵資產。零信任存取方案亦可進一步預防內部和外部威脅,以提升 OT 安全成效。

不少黑客都是集中在攻擊可程式化邏輯控制器(PLC)的弱點,而防火牆可發揮虛擬修補(Virtual Patch)功能,所以機構須建立設備和網絡運作應用清單,根據設備和應用,以識別和分析設備特性和行為,以提高OT系統的中央可視度。

Fortinet 報告顯示,去年稱沒遭入侵的機構,佔整體受訪者6%,其中報稱對OT系統有集中可視度的比率,相較於沒有的機構,高上超過3倍,顯示具中央可視度,對防禦攻擊有一定幫助。

而避免保安架構過於架床疊屋,可增加所有設備的中央可視度,而整合OT和IT技術,減少供應商數目,採取劃一保安架構,以部署網絡存取控制(NAC)技術,以避免黑客通過漏洞和缺乏存取控制,入侵OT系統。